Kwantowe liczenie bez uruchamiania komputera

1 września 2015, 11:32Efekt kwantowy powoduje, że możliwe jest stworzenie komputera kwantowego, który wykonuje obliczenia, mimo że nie pracuje. Dotychczas efektywność takiego procesu, zwanego CFC (counterfactual computation), była ograniczona do 50%, co znacznie utrudniało jego zastosowanie w praktyce

Kolejny atak na Internet Explorera

26 sierpnia 2015, 06:53Już po raz drugi w ostatnim czasie krytyczna dopiero co załatana luka w Internet Explorerze jest atakowana przez cyberprzestępców. W ubiegłym tygodniu Microsoft wydał pilną poprawkę dla dziury typu zero-day, która była już atakowana przez hakerów

Windows Hello obronił się przed bliźniętami

21 sierpnia 2015, 09:25Jednym z nowych mechanizmów bezpieczeństwa w Windows 10 jest Windows Hello, technologia biometryczna, która pozwala m.in. na logowanie się do komputera dzięki rozpoznawaniu twarzy. Korzysta ona z intelowskiej kamery RealSense używającej trzech kamer - działających w podczerwieni, z soczewkami 3D oraz tradycyjnych

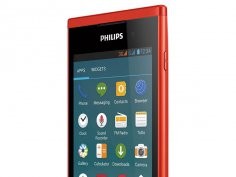

Tani smartfon dla młodzieży

18 sierpnia 2015, 12:02Do polskich sklepów trafił smartfon Philips S308R. Urządzenie powstało z myślą o młodych użytkownikach – projektanci postawili na zachowanie odpowiedniego balansu pomiędzy młodzieżowym wyglądem, funkcjonalnością oraz ceną

Rootkit w notebookach Lenovo

13 sierpnia 2015, 08:00Jeden z użytkowników notebooka Lenovo odkrył, że jego producent zainstalował w nim rootkita. Zadaniem ukrytego kodu jest upewnienie się, że na notebooku zawsze będzie zainstalowane dodatkowe oprogramowanie Lenovo. Nawet jeśli wyczyścimy komputer i przeinstalujemy Windows, rootkit pobierze i zainstaluje oprogramowanie Lenovo.

Dziura w procesorach x86

7 sierpnia 2015, 10:54Stary błąd projektowy w procesorach x86 umożliwia napastnikowi zainstalowanie rootkita w niskopoziomowym firmware. O istnieniu dziury poinformował podczas konferencji Black Hat Christopher Domas z Battelle Memorial Institute

Hakowanie peceta komórką

29 lipca 2015, 10:04Izraelscy eksperci ds. bezpieczeństwa pokazali, w jaki sposób za pomocą tradycyjnego telefonu komórkowego (nie smartfonu) można dokonać ataku na komputer. Nie ma przy tym potrzeby wykorzystywania Wi-Fi, Bluetootha, USB czy połączenia kablowego.

Cztery niezałatane dziury w IE

27 lipca 2015, 08:33HP ujawnia cztery dziury w Internet Explorerze, które pozwalają na przejęcie kontroli nad komputerem ofiary. Informacje o lukach zebrano w ramach HP Zero Day Initiative, a Microsoft wciąż nie opublikował poprawek.

Mała rzecz, a cieszy

22 lipca 2015, 08:27Twórcy Windows 10 pomyśleli o graczach i wbudowali w system mechanizm Game DVR, który pozwala łatwo nagrać klip prezentujący toczoną właśnie rozgrywkę, czy też wszystko inne, co dzieje się na ekranie komputera. Game DVR przywołuje się skrótem klawiszowym Windows + G.

Microsoft skanuje

17 lipca 2015, 10:01Microsoft przeskanował setki milionów komputerów z Windows pod kątem obecności oprogramowania typu ransomware. To oprogramowanie, które blokuje użytkownikowi dostęp do plików i domaga się okupu w zamian za podanie hasła. Analiza została wykonana za pomocą wbudowanego narzędzia Malicious Software Removal Tool (MSRT)